在运营个人网站或企业网站的过程中,我们有时会遇到被植入淘宝联盟等广告代码的情况,这不仅影响了用户体验,还可能带来潜在的安全风险,本文将详细介绍如何找到并删除这些广告代码,确保网站的清洁与安全。

了解广告代码的来源

我们需要明确广告代码是如何被植入到网站源代码中的,通常有以下几种情况:

- 后台管理界面:某些CMS(内容管理系统)后台自带广告插件,用户可以在后台直接开启或关闭。

- 模板文件:很多网站使用第三方模板,这些模板中可能自带广告代码。

- 插件或脚本:某些插件或脚本为了盈利,会在用户不知情的情况下插入广告代码。

- 黑客攻击:网站被黑客攻击后,恶意代码可能被注入。

查找广告代码的位置

在删除广告代码之前,我们需要先找到它的具体位置,通常可以通过以下步骤进行查找:

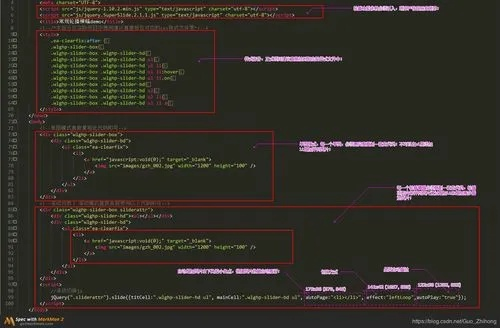

- 查看页面源代码:右键点击网页空白处,选择“查看页面源代码”,搜索关键词如“taobao`”、“union”等,找到相关的广告代码块。

- 使用开发者工具:打开浏览器的开发者工具(通常按F12),切换到“Elements”或“源代码”标签,搜索关键词。

- 检查CMS后台:如果使用的是CMS系统,检查后台是否有广告管理模块。

- 检查插件和脚本:检查网站安装的所有插件和脚本文件,看是否有可疑的代码。

删除广告代码的方法

找到广告代码后,我们需要谨慎地将其删除,以下是几种常见的删除方法:

-

直接删除:如果广告代码是直接在HTML文件中写入的,可以直接在源代码中删除对应的

<script>标签或<iframe>标签,注意,删除前最好备份原文件,以防误删导致网站功能异常。 -

禁用插件:如果广告是由插件引入的,可以在CMS后台禁用该插件,或直接删除插件文件。

-

替换模板:如果使用的是第三方模板,且该模板包含广告代码,可以考虑更换一个更干净、更安全的模板,在更换模板前,务必备份原数据和文件。

-

使用代码过滤工具:有些工具可以自动检测并清除网站中的恶意代码和广告代码,如“CleanTalk”、“Malwarebytes”等,使用这些工具时,请确保它们来自官方渠道,以防引入新的恶意软件。

-

联系开发者:如果以上方法都无法解决问题,且你无法找到广告代码的具体位置,可以联系网站的开发人员或维护人员,请求他们协助处理。

防止广告代码再次入侵的注意事项

删除广告代码只是第一步,更重要的是要防止它再次入侵,以下是一些预防措施:

- 定期更新软件和插件:保持CMS系统、插件和脚本的最新版本,以修复已知的安全漏洞。

- 使用安全插件:安装并启用安全插件,如Wordfence(针对WordPress)、iThemes Security(针对其他CMS系统),这些插件可以自动检测并阻止恶意代码的入侵。

- 限制后台访问权限:不要将后台账号信息泄露给无关人员,定期更换密码和权限设置。

- 备份数据:定期备份网站数据和文件,以防误操作导致数据丢失,在更新或修改代码前,最好先备份一份原始数据。

- 加强安全意识:提高团队成员的安全意识,不随意点击不明链接和下载未知来源的文件。

总结与反思

删除网站源代码中的淘宝联盟等广告代码是一个需要细心和耐心的过程,通过了解广告代码的来源、查找其位置、选择合适的删除方法以及采取预防措施,我们可以有效地保护网站的安全和用户体验,这也提醒我们时刻保持警惕,关注网站的安全动态,及时应对各种潜在的安全威胁,我们才能确保网站的健康运行和持续发展。